- Cos'è lo spear phishing?

- Cosa sono gli esempi di spear phishing?

- Che cos'è lo spear phishing vs il phishing?

- Cosa succede nello spear phishing?

- Quali sono i tre tipi di messaggi di posta elettronica di spear phishing?

- Perché lo spear phishing è così pericoloso?

- Quali sono i 2 tipi più comuni di attacchi di phishing?

- Quali sono gli esempi di phishing?

- Cosa aiuta a proteggere dallo spear phishing?

- Perché si chiama phishing?

- Quanti tipi di phishing esistono?

- Che cos'è il phishing in blocco?

Cos'è lo spear phishing?

Lo spear-phishing è un tentativo mirato di rubare informazioni sensibili come credenziali dell'account o informazioni finanziarie da una vittima specifica, spesso per motivi dannosi.

Cosa sono gli esempi di spear phishing?

Tentativi di spear phishing che prendono di mira individui

Prendiamo, ad esempio, la storia inquietante di un utente reddit che abbiamo intervistato per un precedente articolo. È stata presa di mira da un criminale che ha usato l'ingegneria sociale per convincerla a consegnare una password a un account di posta elettronica.

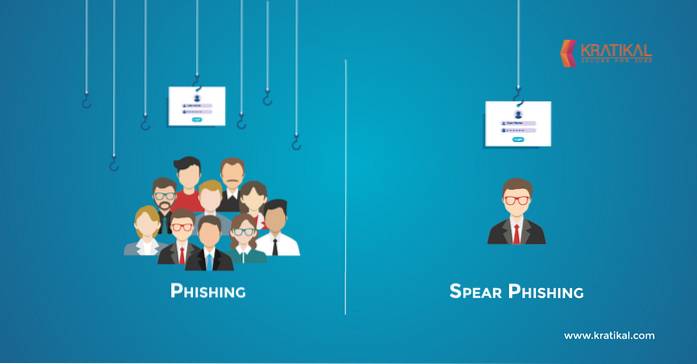

Che cos'è lo spear phishing vs il phishing?

Lo spear phishing è mirato e personalizzato per un individuo, un gruppo o un'organizzazione specifici. Al contrario, le normali e-mail di phishing utilizzano un approccio ampio che prevede l'invio di e-mail in blocco a enormi elenchi di contatti ignari.

Cosa succede nello spear phishing?

Lo spear phishing è una truffa tramite posta elettronica o comunicazioni elettroniche mirata a un individuo, un'organizzazione o un'azienda specifica. ... Funziona così: arriva un'e-mail, apparentemente da una fonte affidabile, ma invece conduce il destinatario inconsapevole a un sito Web fasullo pieno di malware.

Quali sono i tre tipi di messaggi di posta elettronica di spear phishing?

I 5 tipi più comuni di attacchi di phishing

- Email phishing. La maggior parte degli attacchi di phishing vengono inviati tramite e-mail. ...

- Caccia alla balena. Gli attacchi di caccia alla balena sono ancora più mirati, prendendo di mira i dirigenti senior. ...

- Smishing e vishing. Sia con lo smishing che con il vishing, i telefoni sostituiscono le e-mail come metodo di comunicazione. ...

- Phishing dei pescatori. ...

- I tuoi dipendenti sono la tua ultima linea di difesa.

Perché lo spear phishing è così pericoloso?

Lo spear phishing è mirato a gruppi o individui specifici all'interno di un'organizzazione. ... È questa caratteristica che rende lo spear phishing così pericoloso e preoccupante. Poiché lo spear phishing si basa sulla capacità di un utente malintenzionato di far sembrare autentica un'e-mail, gli aggressori effettuano le loro ricerche prima di tentare una campagna.

Quali sono i 2 tipi più comuni di attacchi di phishing?

6 Attacchi di phishing comuni e come proteggersi

- Phishing ingannevole. Il phishing ingannevole è di gran lunga il tipo più comune di truffa di phishing. ...

- Spear phishing. Non tutte le truffe di phishing adottano tecniche di "spruzzatura e preghiera". ...

- CEO Fraud. Gli spear phisher possono prendere di mira chiunque in un'organizzazione, anche i dirigenti. ...

- Vishing. ...

- Smishing. ...

- Pharming.

Quali sono gli esempi di phishing?

Esempi di diversi tipi di attacchi di phishing

- Email di phishing. Le e-mail di phishing costituiscono ancora gran parte della lista annuale mondiale di violazioni dei dati devastanti. ...

- Spear phishing. ...

- Manipolazione dei collegamenti. ...

- Siti web falsi. ...

- CEO Fraud. ...

- Iniezione di contenuti. ...

- Dirottamento di sessione. ...

- Malware.

Cosa aiuta a proteggere dallo spear phishing?

Come proteggersi dallo spear phishing

- Mantieni i tuoi sistemi aggiornati con le ultime patch di sicurezza. ...

- Crittografa tutte le informazioni aziendali sensibili che hai. ...

- Usa la tecnologia DMARC. ...

- Implementa l'autenticazione a più fattori laddove possibile. ...

- Fai della sicurezza informatica un obiettivo aziendale.

Perché si chiama phishing?

La parola "phishing" derivava originariamente dall'analogia dei primi criminali di Internet che usavano esche e-mail per "pescare" password e dati finanziari da un vasto mare di ignari utenti di Internet.

Quanti tipi di phishing esistono?

10 tipi di attacchi di phishing e frodi di phishing.

Che cos'è il phishing in blocco?

Phishing in blocco: denominato anche phishing ingannevole, è l'attacco di phishing più comune. I criminali informatici inviano in blocco messaggi fraudolenti che fanno false promesse: hai vinto denaro, sei idoneo per un rimborso o il tuo account è delinquente ed è necessaria un'azione.

Naneedigital

Naneedigital