- Cosa sono le botnet IoT?

- Come creare una botnet?

- Come vengono utilizzate le botnet?

- Cosa ha reso Mirai una botnet di successo?

- Avere una botnet illegale?

- Cosa sono gli attacchi IoT?

- DDoS è illegale?

- Quante botnet ci sono?

- Come si possono prevenire le botnet?

- Quanto costano le botnet?

- Come si diffondono le botnet?

- In che modo le botnet possono influenzarti?

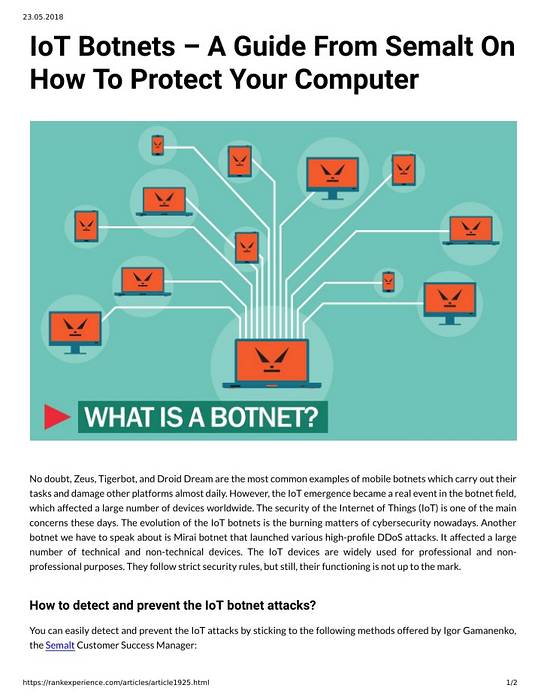

Cosa sono le botnet IoT?

Una botnet IoT (Internet of Things botnet) è un gruppo di computer, dispositivi intelligenti e dispositivi connessi a Internet violati che sono stati cooptati per scopi illeciti. ... Nel contesto IoT, questi sono conosciuti come cose.

Come creare una botnet?

Le botnet vengono create infettando più sistemi con malware (software dannoso) e quindi rendendoli sistemi slave per l'operatore botnet. Questo malware può essere introdotto in un sistema informatico in varie forme, ad esempio: Un trojan all'interno di un allegato di posta elettronica.

Come vengono utilizzate le botnet?

Una botnet è una raccolta di dispositivi connessi a Internet infettati da malware che consentono agli hacker di controllarli. I criminali informatici utilizzano le botnet per istigare attacchi botnet, che includono attività dannose come fughe di credenziali, accesso non autorizzato, furto di dati e attacchi DDoS.

Cosa ha reso Mirai una botnet di successo?

Mirai ha sfruttato i dispositivi IoT insicuri in modo semplice ma intelligente. Ha scansionato grandi blocchi di Internet per le porte Telnet aperte, quindi ha tentato di accedere alle password predefinite. In questo modo, è stato in grado di accumulare un esercito di botnet.

Avere una botnet illegale?

Poiché le botnet sono esse stesse reti di computer, non c'è nulla di illegale nella creazione di una botnet di computer che possiedi o che hai il permesso di controllare. ... Tuttavia, è considerato un reato installare malware su un computer appartenente ad altri senza il loro permesso.

Cosa sono gli attacchi IoT?

La superficie di attacco IoT è la somma totale di tutte le potenziali vulnerabilità di sicurezza nei dispositivi IoT e nel software e nell'infrastruttura associati in una data rete, sia essa locale o dell'intera Internet. ... Un recente studio di Hewlett Packard ha concluso che il 70% dei dispositivi IoT contiene gravi vulnerabilità.

DDoS è illegale?

Gli attacchi DDoS sono illegali ai sensi del Computer Fraud and Abuse Act. Avviare un attacco DDoS contro una rete senza autorizzazione ti costerà fino a 10 anni di prigione e fino a $ 500.000 di multa.

Quante botnet ci sono?

Secondo quanto riferito, ci sono botnet con più di 1.000.000 di bot. Sebbene alcuni bot herder potrebbero utilizzare i bot per i propri scopi dannosi, come i servizi di intelligence nordcoreani e iraniani, molti bot herder affitteranno la loro botnet attraverso il dark web.

Come si possono prevenire le botnet?

1. Mantieni aggiornato il tuo software. Ogni giorno vengono creati nuovi virus e malware, quindi è molto importante assicurarsi che anche l'intero sistema sia aggiornato per prevenire attacchi botnet. ... Non vorresti essere infettato da malware o altri tipi di minacce alla sicurezza informatica solo perché hai trascurato di aggiornare il software.

Quanto costano le botnet?

Come nel caso del leasing, il prezzo di una botnet già pronta dipende dal numero di computer infetti. Le botnet già pronte sono particolarmente apprezzate nei forum degli utenti di lingua inglese. Piccole botnet di poche centinaia di bot costano $ 200-700, con un prezzo medio pari a $ 0.50 per bot.

Come si diffondono le botnet?

Come si diffonde una botnet? Le botnet sono come qualsiasi altro malware, possono essere diffuse sia come payload di un virus / Trojan, sia dal social engineering alla vittima per eseguire la botnet allegata a un'e-mail / sito Web dannoso. La protezione da una botnet è la stessa di un altro malware.

In che modo le botnet possono influenzarti?

Le botnet possono avere un impatto sugli utenti sia direttamente che indirettamente. ... Più indirettamente, le botnet possono essere utilizzate dai loro controller per eseguire altre azioni dannose, come ad esempio: Lanciare attacchi Distributed Denial of Service (DDoS) su siti web o servizi rivali. Distribuzione di e-mail di spam o malware.

Naneedigital

Naneedigital