Le 5 migliori soluzioni NIDS open source

- Snort. Snort è un sistema di rilevamento delle intrusioni basato su rete gratuito e open source gestito da Cisco Systems. ...

- Suricata. Suricata è un altro sistema di rilevamento delle intrusioni basato su rete open source gratuito. ...

- Zeek. Anche Zeek (ex Bro) Network Security Monitor è gratuito e open-source. ...

- OpenWIPS-ng. ...

- Sguil.

- Quale dei seguenti strumenti è più utile per rilevare le intrusioni di sicurezza?

- Quale strumento è utile per rilevare l'intrusione nel traffico di rete?

- Qual è il miglior IDPS?

- Che cos'è il sistema di rilevamento delle intrusioni di rete NIDS?

- Quali sono i due principali tipi di sistemi di rilevamento delle intrusioni?

- Cosa sono i sistemi di prevenzione delle intrusioni?

- Come si implementa il sistema di rilevamento delle intrusioni?

- È splunk un IPS?

- Si chiama un sistema configurato per attaccare e monitorare gli intrusi?

- In che modo un dispositivo IPS identifica l'attacco?

- Quali sono i metodi di rilevamento IDPS?

- In che modo IDS è diverso da un firewall?

Quale dei seguenti strumenti è più utile per rilevare le intrusioni di sicurezza?

Lo strumento NIDS leader, Snort è gratuito ed è uno dei pochi sistemi di rilevamento delle intrusioni che può essere installato su Windows. Snort non è solo un rilevatore di intrusioni, ma è anche un registratore di pacchetti e uno sniffer di pacchetti. Tuttavia, la caratteristica più importante di questo strumento è il rilevamento delle intrusioni.

Quale strumento è utile per rilevare l'intrusione nel traffico di rete?

Snort. Essendo lo standard de facto per IDS, Snort è uno strumento estremamente prezioso. Questa utility Linux è facile da distribuire e può essere configurata per monitorare il traffico di rete per i tentativi di intrusione, registrarli ed eseguire un'azione specifica quando viene rilevato un tentativo di intrusione.

Qual è il miglior IDPS?

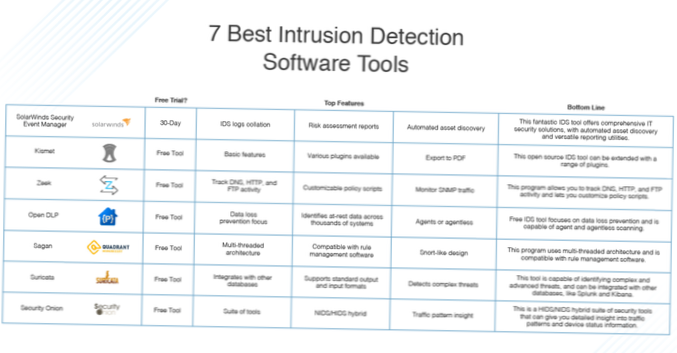

I migliori 8 sistemi di rilevamento e prevenzione delle intrusioni (IDPS)

- AlienVault USM (da AT&T Cybersecurity)

- Check Point IPS (Intrusion Prevention System)

- palo Alto.

- Piattaforma di sicurezza di rete McAfee.

- Rilevamento automatizzato Blumira & Risposta.

- FireEye Network Security and Forensics.

- Ossec.

- Snort.

Che cos'è il sistema di rilevamento delle intrusioni di rete NIDS?

Un sistema di rilevamento delle intrusioni (NIDS) basato sulla rete rileva il traffico dannoso su una rete. I NIDS di solito richiedono un accesso promiscuo alla rete per analizzare tutto il traffico, compreso tutto il traffico unicast. I NIDS sono dispositivi passivi che non interferiscono con il traffico che monitorano; Fig.

Quali sono i due principali tipi di sistemi di rilevamento delle intrusioni?

Quali sono i diversi tipi di sistemi di rilevamento delle intrusioni?

- Sistema di rilevamento delle intrusioni basato sulla rete (NIDS) I sistemi di rilevamento delle intrusioni di rete operano a livello di rete e monitorano il traffico da tutti i dispositivi in entrata e in uscita dalla rete. ...

- Sistema di rilevamento delle intrusioni basato su host (HIDS)

Cosa sono i sistemi di prevenzione delle intrusioni?

Un Intrusion Prevention System (IPS) è una tecnologia di protezione / prevenzione delle minacce di rete che esamina i flussi di traffico di rete per rilevare e prevenire gli exploit di vulnerabilità.

Come si implementa il sistema di rilevamento delle intrusioni?

Il sistema di rilevamento delle intrusioni analizza il contenuto e le informazioni dall'intestazione di un pacchetto IP e confronta queste informazioni con le firme di attacchi noti. Quando le informazioni sono simili o identiche a un attacco noto, il sistema di rilevamento delle intrusioni emette un avviso ed esegue l'azione pianificata.

È splunk un IPS?

Splunk. Splunk è un analizzatore del traffico di rete con funzionalità di rilevamento delle intrusioni e IPS.

Si chiama un sistema configurato per attaccare e monitorare gli intrusi?

Un sistema di rilevamento delle intrusioni (IDS) è progettato per monitorare punti di accesso, ostili e attività. Questi sistemi si attivano in genere sugli eventi facendo riferimento all'attività di rete contro un database delle firme di attacco o monitorando il comportamento della rete.

In che modo un dispositivo IPS identifica l'attacco?

Un IPS previene gli attacchi rilasciando pacchetti dannosi, bloccando gli IP offensivi e avvisando il personale di sicurezza di potenziali minacce. Un tale sistema di solito utilizza un database preesistente per il riconoscimento della firma e può essere programmato per riconoscere gli attacchi basati sul traffico e le anomalie comportamentali.

Quali sono i metodi di rilevamento IDPS?

I metodi di rilevamento IDS e IDPS includono: rilevamento di anomalie, rilevamento di firme e un metodo più recente denominato analisi del protocollo con stato.

- Il rilevamento delle anomalie funziona utilizzando i profili del servizio di sistema e l'utilizzo e l'attività delle risorse. ...

- Il rilevamento delle firme confronta l'attività e il comportamento con le firme di attacchi noti.

In che modo IDS è diverso da un firewall?

Sebbene entrambi si riferiscano alla sicurezza della rete, un sistema di rilevamento delle intrusioni (IDS) differisce da un firewall in quanto un firewall cerca le intrusioni all'esterno per impedirne il verificarsi. I firewall limitano l'accesso tra le reti per prevenire le intrusioni e non segnalano un attacco dall'interno della rete.

Naneedigital

Naneedigital