- Come si possono rintracciare o identificare gli hacker?

- Come vengono scoperti gli hacker?

- In che modo gli hacker rimangono anonimi?

- Quali informazioni cercano gli hacker?

- Netstat mostra gli hacker?

- Riesci a scoprire chi ha violato la tua email?

- Gli hacker finiscono in prigione?

- In che modo gli hacker nascondono il loro IP?

- Dove imparano gli hacker ad hackerare?

- Puoi essere rintracciato su Tor?

- Quale VPN usano gli hacker?

- Come posso nascondere la mia identità online?

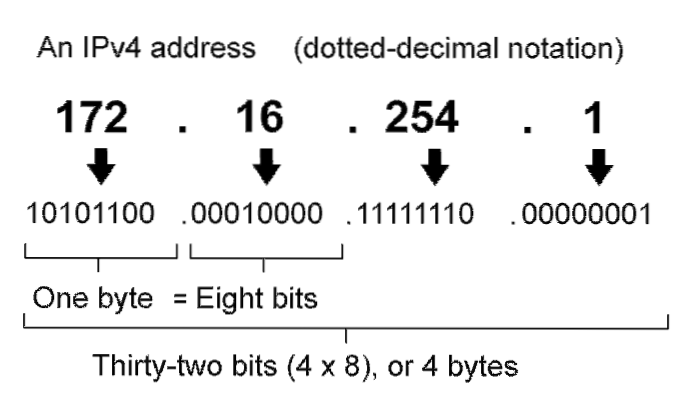

Come si possono rintracciare o identificare gli hacker?

Il primo passo per identificare un hacker è rintracciare l'indirizzo IP dell'intruso. ... L'altro metodo per rintracciare un hacker è utilizzare Domain Name Server (DNS). I DNS sono macchine connesse a Internet che tengono traccia degli indirizzi IP e dei nomi di dominio di altri PC.

Come vengono scoperti gli hacker?

Gli hacker useranno spesso software sicuro come un server proxy per nascondere la loro identità e canalizzare le loro comunicazioni attraverso molti paesi diversi al fine di eludere il rilevamento. ... La combinazione di questi strumenti consente loro di commettere i loro crimini senza essere scoperti e in paesi in cui sanno di non poter essere perseguiti.

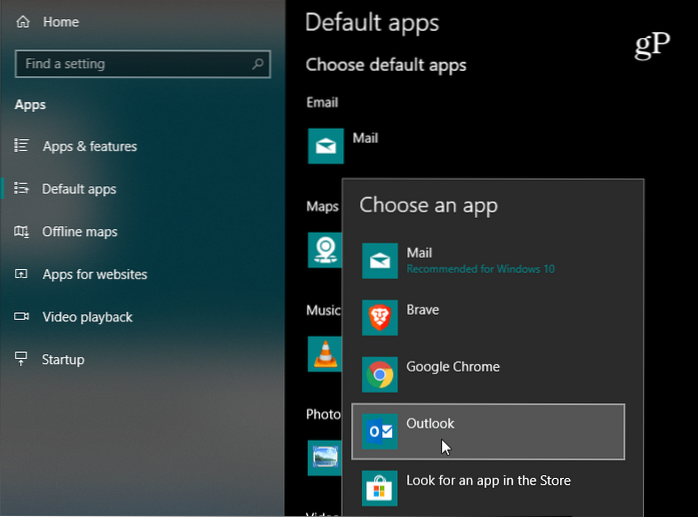

In che modo gli hacker rimangono anonimi?

Utilizza invece servizi di posta elettronica anonimi o remailer. I servizi di posta elettronica anonimi ti consentono di inviare e-mail a qualcuno senza lasciare traccia, soprattutto se abbinati ad accesso VPN o TOR. I remailer sono un servizio tramite il quale puoi inviare da un vero account di posta elettronica e il remailer lo inoltrerà in modo anonimo.

Quali informazioni cercano gli hacker?

Gli hacker esperti potrebbero avere accesso a quanto segue: I numeri della tua carta di credito. Il tuo conto in banca. Il tuo numero di previdenza sociale.

Netstat mostra gli hacker?

Se il malware sul nostro sistema deve farci del male, deve comunicare con il centro di comando e controllo gestito dall'hacker. ... Netstat è progettato per identificare tutte le connessioni al tuo sistema. Proviamo a usarlo per vedere se esistono connessioni insolite.

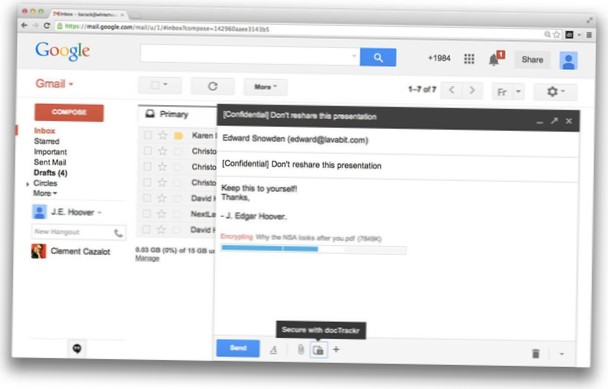

Puoi scoprire chi ha hackerato la tua email?

La risposta breve è che è estremamente improbabile che tu riesca a capire chi ha violato il tuo account di posta elettronica. Non puoi fare quasi niente.

Gli hacker finiscono in prigione?

L'hacking (o più formalmente, "accesso non autorizzato al computer") è definito dalla legge della California come l'accesso consapevole a qualsiasi computer, sistema informatico o rete senza autorizzazione. ... Di solito è un reato, punibile fino a un anno in prigione della contea.

In che modo gli hacker nascondono il loro IP?

TOR- The Onion Router è un altro metodo popolare utilizzato dai criminali informatici per nascondere le proprie tracce. La rete Tor in termini più semplici suona come un proxy con steroidi. La rete rimbalzerà la tua connessione su più punti per fornire un alto grado di anonimato.

Dove imparano gli hacker ad hackerare?

Risposta breve: tramite autoapprendimento e forum privati, ma oggigiorno ci sono corsi pubblicamente disponibili grazie all'aumento del pen-test (legal hacking). Risposta lunga: essere un "hacker" richiede la conoscenza di molti sottocampi IT.

Puoi essere rintracciato su Tor?

Sebbene Tor offra un livello di anonimato molto più elevato rispetto a un normale browser Web, non è sicuro al 100%. La tua posizione sarà nascosta e il tuo traffico non potrà essere monitorato, ma alcune persone possono comunque vedere la tua attività di navigazione, almeno in parte.

Quale VPN usano gli hacker?

NordVPN blocca gli attacchi di spoofing DNS (blocciamo anche le perdite DNS! Quando utilizzi NordVPN o qualsiasi altra VPN, utilizza il nostro test di tenuta DNS gratuito per assicurarti di essere al sicuro). Poiché il tuo segnale DNS viaggia dal server DNS di NordVPN attraverso il tuo tunnel crittografato, è praticamente impossibile per gli hacker corrompere quel segnale in alcun modo.

Come posso nascondere la mia identità online?

Innanzitutto, puoi utilizzare una rete privata virtuale (VPN). Per la maggior parte degli intenti e degli scopi, una VPN oscura il tuo indirizzo IP e un proxy fa lo stesso - e in alcuni casi, anche meglio. Una VPN è una rete privata e crittografata che esegue il "tunneling" attraverso una rete pubblica (solitamente Internet) per connettere siti o utenti remoti.

Naneedigital

Naneedigital