- Quali sono i 5 principali crimini informatici?

- Cosa sono le leggi cibernetiche?

- Quali sono le leggi per la criminalità informatica?

- Quali sono i tipi di leggi cibernetiche?

- Quali sono i 2 crimini informatici più comuni?

- Cosa può fare la polizia informatica?

- Qual è la necessità della legge informatica?

- Qual è l'importanza della legge informatica?

- Qual è la pena del crimine informatico?

- Quali sono gli esempi di criminalità informatica?

- Cos'è la Sezione 66C?

- Ciò che è noto come carburante della criminalità informatica?

Quali sono i 5 principali crimini informatici?

I 5 crimini informatici più diffusi per proteggere senza sforzo il computer ei dati dal suo impatto

- Truffe di phishing. Il phishing è una pratica di un criminale informatico o un hacker che tenta di ottenere informazioni sensibili o personali da un utente di computer. ...

- Truffe di furto di identità. ...

- Molestie online. ...

- Cyberstalking. ...

- Violazione della privacy.

Cosa sono le leggi cibernetiche?

La legge informatica è la parte del sistema legale generale che si occupa di Internet, del cyberspazio e delle rispettive questioni legali. La legge informatica copre un'area abbastanza ampia, che comprende diversi argomenti secondari tra cui la libertà di espressione, l'accesso e l'utilizzo di Internet e la privacy online.

Quali sono le leggi per la criminalità informatica?

I crimini informatici possono coinvolgere attività criminali di natura tradizionale, come furto, frode, falsificazione, diffamazione e offesa, tutte soggette al codice penale indiano. L'abuso dei computer ha anche dato vita a una gamma di crimini new age che vengono affrontati dall'Information Technology Act, 2000.

Quali sono i tipi di leggi cibernetiche?

6) Tipi di legge informatica

- Copyright: le violazioni del copyright di questi giorni sono soggette a Cyberlaw. ...

- Diffamazione: in genere, le persone usano Internet per esprimere la propria opinione. ...

- Frode: cos'è la legge sulla criminalità informatica? ...

- Molestie e stalking: alcune dichiarazioni rilasciate da persone possono violare il diritto penale che rifiuta lo stalking e le molestie online.

Quali sono i 2 crimini informatici più comuni?

I 5 tipi più comuni di crimini informatici:

- Truffe di phishing: ...

- Frode in Internet: ...

- Violazioni della proprietà intellettuale online: ...

- Furto d'identità: ...

- Molestie online e cyberstalking:

Cosa può fare la polizia informatica?

Ora un atto di criminalità informatica è un atto criminale punibile che può includere atti di stalking online, operazioni bancarie online o truffe con carte di credito, pirateria informatica e proliferazione di virus software. ...

Qual è la necessità della legge informatica?

Il diritto cibernetico è importante perché tocca quasi tutti gli aspetti delle transazioni e delle attività e sul coinvolgimento di Internet, del World Wide Web e del cyberspazio. Ogni azione e reazione nel cyberspazio ha alcuni angoli legali e cyber-legali.

Qual è l'importanza della legge informatica?

Il cyberlaw è importante perché tocca quasi tutti gli aspetti delle transazioni e delle attività su e riguardanti Internet, il World Wide Web e il Cyberspazio. Inizialmente può sembrare che Cyberlaws sia un campo molto tecnico e che non abbia alcuna relazione con la maggior parte delle attività nel Cyberspazio.

Qual è la pena del crimine informatico?

- Qualsiasi persona ritenuta colpevole di uno qualsiasi degli atti punibili elencati nelle sezioni 4 (a) e 4 (b) della presente legge sarà punita con la reclusione del sindaco della prigione o con una multa di almeno duecentomila pesos (200.000 PhP.00) fino ad un importo massimo commisurato al danno subito o ad entrambi.

Quali sono gli esempi di criminalità informatica?

Di seguito sono riportati alcuni esempi specifici dei diversi tipi di criminalità informatica:

- Email e frode in Internet.

- Frode d'identità (laddove le informazioni personali vengono rubate e utilizzate).

- Furto di dati finanziari o di pagamento con carta.

- Furto e vendita di dati aziendali.

- Cyberextortion (richiesta di denaro per prevenire un attacco minacciato).

Cos'è la Sezione 66C?

Furto di identità e imbroglio da persona: la Sezione 66C dell'IT Act prescrive la punizione per il furto di identità e prevede che chiunque utilizzi in modo fraudolento o disonesto la firma elettronica, la password o qualsiasi altra caratteristica di identificazione univoca di qualsiasi altra persona sia punito con la reclusione di ...

Ciò che è noto come carburante della criminalità informatica?

Botnet: il carburante per la criminalità informatica.

Naneedigital

Naneedigital

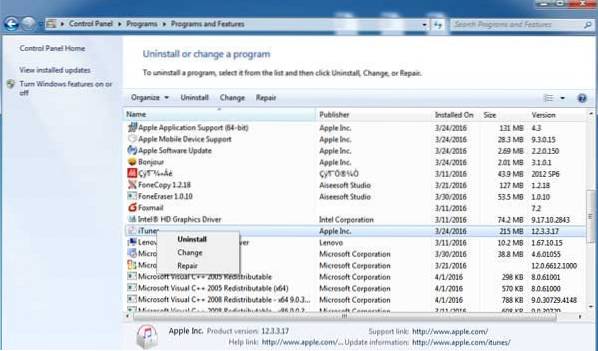

![Disinstalla o disabilita iTunes su Mac OS X [Guida]](https://naneedigital.com/storage/img/images_1/uninstall_or_disable_itunes_on_mac_os_x_guide.png)