10 passaggi per proteggere SSH aperto

- Nomi utente e password efficaci. ...

- Configurare l'intervallo di timeout di inattività. ...

- Disabilita password vuote. ...

- Limita l'accesso SSH degli utenti. ...

- Utilizza solo il protocollo SSH 2. ...

- Consenti solo client specifici. ...

- Abilita l'autenticazione a due fattori. ...

- Usa chiavi pubbliche / private per l'autenticazione.

- Perché SSH è cattivo?

- È aperto SSH sicuro?

- Come indurisco il server SSH?

- Cos'è l'SSH remoto?

- SSH è sufficientemente sicuro?

- Cosa succede quando si apre la porta 22?

- È possibile hackerare SSH?

- Quale porta dovrei usare per SSH?

- La porta 22 è sicura?

- Come indurisco SSH in Ubuntu?

- Come indurisco Ubuntu 18.04 Server?

- Qual è l'uso di OpenSSH?

Perché SSH è cattivo?

Utenti incuranti: quando gli utenti sono autorizzati a utilizzare l'autenticazione con chiave pubblica SSH, possono essere negligenti nella gestione delle loro chiavi private, posizionandole in posizioni non sicure, copiandole su più computer e non proteggendole con password complesse.

È aperto SSH sicuro?

OpenSSH è lo standard per l'accesso remoto sicuro a * server di tipo Unix, che sostituisce il protocollo telnet non crittografato. SSH (e il suo protocollo secondario di trasferimento file SCP) garantisce che la connessione dal computer locale al server sia crittografata e sicura.

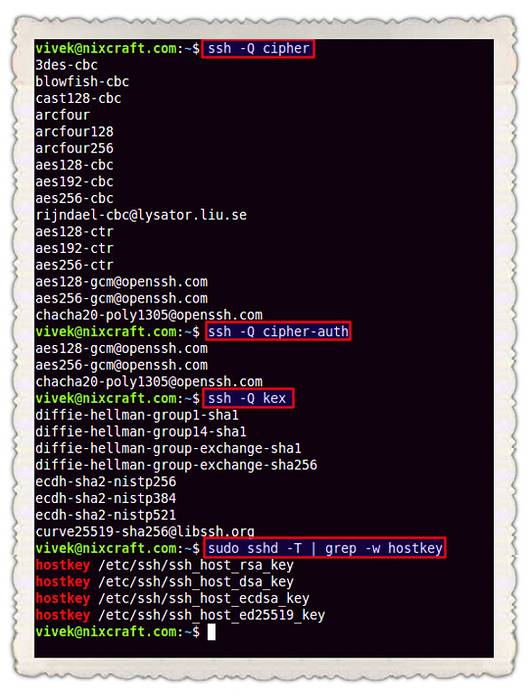

Come indurisco il server SSH?

- Imposta l'intervallo di timeout di inattività. L'intervallo di timeout di inattività è la quantità di tempo in cui una sessione ssh può rimanere inattiva. ...

- Disabilita le password vuote. Alcuni account utente di sistema vengono creati senza password. ...

- Disabilita l'inoltro X11. ...

- Limita il numero massimo di tentativi di autenticazione. ...

- Disabilita SSH sui desktop.

Cos'è l'SSH remoto?

Remote SSH è un piccolo strumento di supporto originariamente per Windows per avviare rapidamente Putty e connettersi a un potenziale server su cui stai attualmente lavorando. Mentre il client SSH predefinito è Putty, Remote SSH supporta il client SSH predefinito di Linux e Mac, o qualsiasi altro client SSH chiamato ssh che sia anche accessibile a livello globale.

SSH è sufficientemente sicuro?

Se utilizzi l'autenticazione con chiave pubblica per SSH, nessuno può accedere al server senza avere la chiave privata corrispondente. Questo è altrettanto sicuro, e solitamente più sicuro, dell'autenticazione tramite password. La crittografia fornita da OpenSSH è all'avanguardia; non esiste un modo noto per romperlo.

Cosa succede quando si apre la porta 22?

Se hai la porta 22 aperta e un demone SSH in esecuzione su di essa, probabilmente vedrai 100 se non 1000 o più tentativi di accesso ogni giorno. Probabilmente per la maggior parte, "kiddie-scripts" testano login / password predefiniti o comuni. Uno spreco totale delle risorse del server e un enorme rischio per la sicurezza.

È possibile hackerare SSH?

SSH è uno dei protocolli più comuni in uso nelle moderne infrastrutture IT e, per questo motivo, può essere un prezioso vettore di attacco per gli hacker. Uno dei modi più affidabili per ottenere l'accesso SSH ai server è forzare le credenziali.

Quale porta dovrei usare per SSH?

La porta predefinita per le connessioni client SSH è 22; per modificare questa impostazione predefinita, immettere un numero di porta compreso tra 1024 e 32.767. La porta predefinita per le connessioni client Telnet è 23; per modificare questa impostazione predefinita, immettere un numero di porta compreso tra 1024 e 32.767.

La porta 22 è sicura?

Evita la porta 22

La porta 22 è la porta standard per le connessioni SSH. Se usi una porta diversa, aggiunge un po 'di sicurezza attraverso l'oscurità al tuo sistema. La sicurezza attraverso l'oscurità non è mai considerata una vera misura di sicurezza, e ho inveito contro di essa in altri articoli.

Come indurisco SSH in Ubuntu?

Proteggi il server SSH su Ubuntu

- Modifica la porta SSH predefinita.

- Usa SSH2.

- Utilizza una whitelist e una blacklist per limitare l'accesso degli utenti.

- Disabilita il login di root.

- Nascondi ultimo accesso.

- Limita gli accessi SSH a indirizzi IP specifici.

- Disabilita l'autenticazione tramite password.

- disattivare .rhosts.

Come indurisco Ubuntu 18.04 Server?

I seguenti suggerimenti e trucchi sono alcuni semplici modi per rafforzare rapidamente un server Ubuntu.

- Mantieni il sistema aggiornato. ...

- Conti. ...

- Assicurati che solo la radice abbia UID di 0. ...

- Verifica la presenza di account con password vuote. ...

- Blocca account. ...

- Aggiunta di nuovi account utente. ...

- Configurazione Sudo. ...

- IpTables.

Qual è l'uso di OpenSSH?

OpenSSH è una versione disponibile gratuitamente della famiglia di strumenti di protocollo Secure Shell (SSH) per il controllo remoto o il trasferimento di file tra computer. Gli strumenti tradizionali utilizzati per svolgere queste funzioni, come telnet o rcp, non sono sicuri e trasmettono la password dell'utente in testo non crittografato quando vengono utilizzati.

Naneedigital

Naneedigital